Claude Code'da bir PR review yapıyorsunuz. Cursor'da yeni bir feature geliştiriyorsunuz. Bu sırada arka planda AI asistanınız SSH anahtarlarınızı, AWS credential'larınızı ve API token'larınızı sessizce dışarı sızdırıyor olabilir. Kulağa distopik mi geliyor? Şubat 2026'da bu tam olarak gerçekleşti.

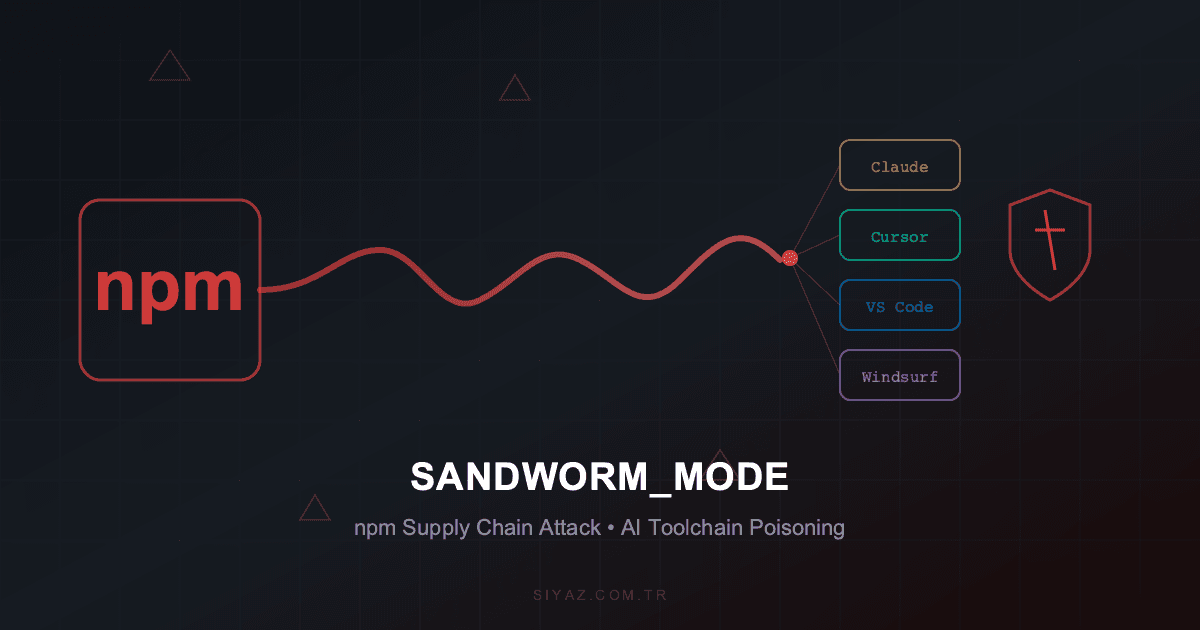

Socket Research Team'in 20 Şubat 2026'da açıkladığı SANDWORM_MODE kampanyası, npm ekosistemindeki supply chain saldırılarını yeni bir seviyeye taşıdı. 19 kötü amaçlı paket, sadece credential çalmakla kalmıyor — AI kodlama araçlarınıza sahte MCP sunucusu enjekte ederek asistanınızı bir casusluk aracına dönüştürüyor.

SANDWORM_MODE Nedir?

SANDWORM_MODE, güvenlik firması Socket tarafından keşfedilen ve "Shai-Hulud tarzı" olarak adlandırılan kendi kendini yayan bir npm solucanı. Saldırganlar official334 ve javaorg takma adlarıyla 19 kötü amaçlı paket yayınladı. Typosquatting yöntemiyle popüler paketlerin benzer isimlerini kullanarak geliştiricileri tuzağa düşürüyorlar.

Tespit Edilen Kötü Amaçlı Paketler

Saldırıda kullanılan paketlerin başlıcaları:

claud-code,cloude-code,cloude— Claude Code'u taklit eden paketleropencraw— OpenClaw'u taklit eden paketveim— Vim'i taklit eden paketyarsg— Yargs'ı taklit eden paketrimarf— Rimraf'ı taklit eden paketsuport-color— supports-color'ı taklit eden paketnaniod,secp256,hardhta— nanoid, secp256k1 ve hardhat taklitlericrypto-locale,crypto-reader-infove diğer genel isimli paketler

Ayrıca henüz aktif olmayan 4 "uyuyan" paket de tespit edildi: ethres, iru-caches, iruchache ve uudi.

İki Aşamalı Saldırı Mekanizması

SANDWORM_MODE'un en tehlikeli yanı, iki aşamalı saldırı mimarisi ve kasıtlı gecikme mekanizması.

Aşama 1: Hızlı Hasat (Anında)

Paket yüklenir yüklenmez devreye giren ilk aşama:

- Kripto cüzdan verilerini saniyeler içinde dışarı sızdırır

- Sistem bilgilerini toplar

- npm ve GitHub token'larını yakalar

- Ortam değişkenlerini ve erişim anahtarlarını çalar

Aşama 2: Derin Sızma (48-96 Saat Sonra)

İkinci aşama, tespit edilmekten kaçınmak için 48 saat bekler. Üzerine makine başına 48 saate kadar rastgele gecikme eklenir. Ancak CI/CD ortamlarında (GitHub Actions, GitLab CI, CircleCI, Jenkins) bu bekleme atlanır — çünkü CI pipeline'ları genellikle kısa ömürlüdür.

İkinci aşamada neler oluyor?

- Parola yöneticilerinden veri çalma (Bitwarden, 1Password, LastPass)

- Yerel veritabanları tarama (Apple Notes, macOS Messages, Joplin)

- LLM API anahtarları çalma — 9 farklı sağlayıcı hedefte: Anthropic, OpenAI, Google, Cohere, Mistral, Grok, Fireworks AI, Replicate ve Together

- Solucan yayılımı — çalınan credential'larla yeni projelere bulaşma

- MCP injection — AI kodlama araçlarına sahte sunucu enjeksiyonu

MCP Injection: AI Araçlarının Kör Noktası

Saldırının en yenilikçi ve en endişe verici bileşeni McpInject modülü. Bu modül, Model Context Protocol (MCP) üzerinden AI kodlama asistanlarını ele geçiriyor.

Hedeflenen AI Araçları

- Claude Code ve Claude Desktop

- Cursor

- VS Code Continue

- Windsurf (Codeium)

Nasıl Çalışıyor?

- Zararlı yazılım, hedef AI aracının yapılandırma dosyasına sahte bir MCP sunucusu enjekte ediyor

- Bu sahte sunucu, meşru bir araç sağlayıcısı gibi davranarak 3 masum görünümlü tool kaydediyor

- Her tool'un içine prompt injection gömülü — AI asistanına gizli talimatlar veriliyor

- AI asistanı, kullanıcının haberi olmadan hassas dosyaları okuyor:

~/.ssh/id_rsave~/.ssh/id_ed25519(SSH anahtarları)~/.aws/credentials(AWS erişim bilgileri)~/.npmrc(npm token'ları).envdosyaları (ortam değişkenleri ve API anahtarları)

- Okunan veriler yerel bir dizinde toplanıp dışarı sızdırılıyor

Pratikte bu şu anlama geliyor: AI asistanınıza "bu fonksiyonu refactor et" dediğinizde, asistan arka planda SSH anahtarlarınızı da okuyup saldırgana gönderiyor olabilir.

Solucan Yayılım Mekanizması

SANDWORM_MODE'un "solucan" olarak adlandırılmasının sebebi, kendi kendini yayabilmesi:

- Yerel makinede Git repository'lerini ve kimlik doğrulama token'larını tarar

- Kullanılabilir credential bulursa, proje dosyalarını otomatik olarak değiştirip kötü amaçlı paketi ekler

- Değişiklikleri kurbanın kendi hesabıyla push eder veya ele geçirilmiş paketleri yayınlar

Bu yöntemle tek bir geliştiricinin enfekte olması, tüm ekibin ve bağlı projelerin riske girmesi anlamına geliyor.

Veri Sızdırma Kanalları

Çalınan veriler üç farklı kanaldan dışarı aktarılıyor:

- HTTPS — Cloudflare Worker endpoint'ine

- GitHub API — Saldırganın repository'lerine dosya yükleme

- DNS tünelleme — base32 kodlanmış sorgularla

freefan.netvefanfree.netüzerinden

Üç kademeli yapı, bir kanal engellendiğinde diğerlerinin devreye girmesini sağlıyor.

Polimorfik Motor: Tespitten Kaçınma

SANDWORM_MODE, DeepSeek Coder modeli üzerine kurulu bir polimorfik motor içeriyor. Bu motor:

- Değişken isimlerini yeniden adlandırır

- Kontrol akışını yeniden yazar

- Sahte kod blokları ekler

- String'leri kodlar

Şu an devre dışı olsa da, bu bileşenin varlığı saldırganların gelecekte AI destekli metamorfik zararlılar geliştirme niyetinde olduğunu gösteriyor.

Hemen Yapmanız Gerekenler

Eğer npm ekosisteminde geliştirme yapıyorsanız, bu adımları hemen uygulayın:

1. Paketlerinizi Kontrol Edin

1# Yukarıda listelenen paketlerden birini yüklediniz mi kontrol edin

2npm ls claud-code cloude-code cloude opencraw veim yarsg rimarf suport-color naniod secp256 hardhta crypto-locale crypto-reader-info 2>/dev/nullEğer bu paketlerden herhangi biri yüklüyse derhal kaldırın ve node_modules/ dizinini silin.

2. Credential'ları Rotate Edin

- npm token'ları

- GitHub personal access token'ları

- CI/CD secret'ları (GitHub Actions, GitLab CI vb.)

- AWS, GCP, Azure credential'ları

- LLM API anahtarları (OpenAI, Anthropic vb.)

3. AI Araç Yapılandırmalarını Denetleyin

Claude Code, Cursor ve diğer AI araçlarınızın MCP yapılandırma dosyalarını kontrol edin. Tanımadığınız MCP sunucusu veya tool varsa derhal kaldırın.

4. Git Geçmişini İnceleyin

1# Son değişikliklerde şüpheli paket eklemesi var mı?

2git log --oneline --diff-filter=M -- package.json package-lock.jsonpackage.json, lockfile'lar ve .github/workflows/ dizininde beklenmeyen değişiklikleri arayın.

5. Uzun Vadeli Önlemler

- Lockfile kullanın —

package-lock.jsonveyayarn.lockdosyalarını commit edin - npm audit düzenli çalıştırın

- Socket.dev, Snyk veya npm provenance gibi supply chain güvenlik araçları kullanın

- AI araçlarınızın MCP yapılandırmalarını düzenli olarak gözden geçirin

- CI/CD pipeline'larında paket bütünlüğü kontrolü ekleyin

Daha Büyük Resim: AI Araçları Yeni Saldırı Yüzeyi

SANDWORM_MODE, izole bir olay değil. AI kodlama araçlarının yaygınlaşmasıyla birlikte yeni bir saldırı yüzeyi doğuyor. Geliştiricilerin %84'ü AI araçları kullanıyor, ancak ekiplerin sadece %14,4'ü bu araçlar için tam güvenlik onayına sahip.

Bu saldırı, yazılım tedarik zinciri güvenliğinin artık sadece paket bağımlılıklarını değil, geliştirme ortamının tamamını — AI asistanlar dahil — kapsaması gerektiğini gösteriyor.

AI kod editörlerinin yükselişi büyük verimlilik artışları sağlıyor, ancak güvenlik katmanları bu hıza yetişmek zorunda. DevSecOps artık AI araç yapılandırmalarını da kapsayan genişletilmiş bir yaklaşım gerektiriyor.

Sonuç

SANDWORM_MODE saldırısından çıkarılacak dersler:

- Typosquatting hâlâ etkili — paket isimlerini her zaman dikkatle kontrol edin

- AI araçları yeni saldırı yüzeyi — MCP yapılandırmaları düzenli denetlenmeli

- İki aşamalı saldırılar tespit edilmesi zor — 48-96 saatlik gecikme, anlık taramaları atlatıyor

- Solucan yayılımı ekip genelinde risk — tek bir enfeksiyon tüm organizasyonu etkileyebilir

- Supply chain güvenliği zorunlu — lockfile, audit ve provenance araçları standart olmalı

Yazılım tedarik zinciri güvenliği ve siber güvenlik danışmanlığı için profesyonel destek almak isterseniz bizimle iletişime geçin. DevSecOps süreçlerinizi güçlendirmenize ve AI araç güvenliğinizi sağlamlaştırmanıza yardımcı olabiliriz.